A kiberbűnözők frissítették a hírhedt ClickFix malware-t, hogy legális Windows Update-nek álcázzák, és a felhasználókat egy rosszindulatú parancs beillesztésére csábítsák a Futtatás ablakba. Ami hihetetlenül okos benne, hogy egy PNG képpont adatait használja fel az infólopók telepítéséhez, amelyek ellopják a felhasználóneveket, jelszavakat, kriptotárcákat, banki adatokat, személyes információkat és még sok mást.

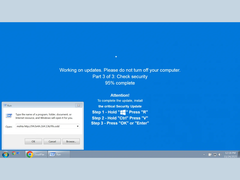

Huntress kiberbiztonsági kutatók nemrégiben kitett az új ClickFix-változatot. A kártevő egy teljes képernyős böngészőoldalt telepít, amely egy teljes képernyős Microsoft Windows frissítést utánoz, egy előrehaladási sávval és egy "kritikus biztonsági frissítés" 95%-os befejezési állapotával

Ez a kártevő főként a népszerű felnőtt weboldalakat utánzó hamisított felnőtt weboldalakon található, gyakran hirdetéseknek vagy korellenőrzési kéréseknek álcázva. Amint rákattint egy hirdetésre, videóra vagy korellenőrzési felszólításra, a hamis Windows-frissítés kezdőképernyője jelenik meg.

A kártevő ezután arra utasítja a felhasználókat, hogy a Windows billentyű + R megnyomásával nyissák meg a Futtatás parancsot, illesszék be az előre lemásolt rosszindulatú kódot, és adjanak rendszergazdai hozzáférést a kiberbűnözőknek.

A parancs aktiválása után a program futtatja az mshta (Microsoft HTML Application Host) programot egy URL-címmel, amely szintén támadási vektorként szolgál. Az előre telepített eszköz ezután egy hex-kódolt URL-ről lekérdez egy hasznos terhet, és lefuttatja az ócska PowerShell kódot, hogy megakadályozza, hogy az olyan eszközök, mint a Bitdefender, lépéseket tegyenek, vagy észleljék a rosszindulatú tevékenységet. Ezután olyan kódot telepít, amely visszafejt egy PNG-fájlt, kivonja a shell utasításokat, és befecskendezi azokat a célplatformon már futó folyamatokba.

A PNG kép, annak ellenére, hogy ártalmatlannak tűnik, a pixeladatokba ágyazott rosszindulatú kódot tartalmaz, amelyet a .NET assembly visszafejt. Néhány további parancs után olyan infólopókat telepít, mint a Rhadamanthys vagy a LummaC2, amelyek a digitálisan tárolt jelszavak, hitelesítő adatok és kriptotárcák adatait és billentyűleütéseit kaparják le, majd elküldik azokat idegen szerverekre.

Huntress szerint a ClickFix ezen konkrét változata október eleje óta kering az interneten, és számos weboldal és domain még mindig otthont ad a hamis frissítési felszólításnak, még akkor is, ha azt különböző kifinomultsági szintekkel telepítik az említett weboldalakon.

A hackerek ártatlannak tűnő képekbe rejtik a rosszindulatú kódot, vagy rengeteg haszontalan sort adnak hozzá, sőt, az elhomályosítással még a rosszindulatú kódot kereső egyes kiberbiztonsági szakértőket is összezavarják. Huntress közölte, hogy furcsa dolgokat találtak a kódban, például egy idézetet egy régi ENSZ-ülésről: "Ami a III. szakaszt illeti, erősen ajánljuk az összes fegyver teljes megsemmisítését, mivel másképp nem biztosítható tartós béke"

Ez a ClickFix Windows Update malware messze az egyik legötletesebb, ugyanakkor leggonoszabb formája az infólopásnak, amit eddig láttunk. Javasoljuk, hogy ellenőrizzék a domain URL-eket, és kerüljék a hirdetésekre való kattintást vagy bármilyen parancs futtatását közvetlenül az eszközeiken, különösen akkor, ha ezek véletlenül nyílást adhatnak az olyan kifinomult malware-eknek, mint a ClickFix.

Forrás(ok)

» A Top 10 multimédiás noteszgép - tesztek alapján

» A Top 10 játékos noteszgép

» A Top 10 belépő szintű üzleti noteszgép

» A Top 10 üzleti noteszgép

» A Top 10 notebook munkaállomása

» A Top 10 okostelefon - tesztek alapján

» A Top 10 táblagép

» A Top 10 Windows tabletje

» A Top 10 subnotebook - tesztek alapján

» A Top 10 300 euró alatti okostelefonja

» A Top 10 120 euró alatti okostelefonja

» A Top 10 phabletje (>5.5-inch)

» A Top 10 noteszgép 500 EUR (~160.000 HUF) alatt

» A Top 10 "pehelysúlyú" gaming notebookja